WAF防火牆功能解析!適用攻擊型態、WAF規則佈署、事件分析

Back

Back

誰需要WAF防火牆?隨著雲端服務技術資源與個人行動設備普及,只要是B2C企業大多皆提供跨平台的Web Service作為服務入口,以迎合消費者習慣,但相對的,惡意攻擊的頻率也隨著企業數位化的成長而大幅度增加,因此,監控、分析異常流量,並採取阻擋對策成了企業網站資安的首要問題。

目前主流的解決方式包括,採用同時具有網站加速與DDoS緩解的防禦型CDN服務。而此項服務中,最具靈活性,可應付多變複雜攻擊,可操作性高的WAF防火牆使用,最需要正確的策略與技巧唷。

但你真的懂WAF防火牆規則嗎?如何監控即時流量、請求內容判斷攻擊型態,設置規則阻擋,還能在不影響服務下緩解攻擊壓力?資安專家教你正確實現!

⬛ 網站必看關鍵指標、攻擊分析懶人包:掌握10項專業級監控報表 ╳ 學習流量分析方法!

使用WAF防火牆規則前,先了解網路威脅的型態

一般來說,惡意攻擊分為兩種目的:服務阻斷、服務入侵。

利用殭屍網路發動的「服務阻斷攻擊」

服務阻斷攻擊為利用大流量阻塞頻寬,或產生大量的需求讓伺服器或資料庫超過負荷,已達到讓受害者(目標)無法提供服務的目的,以打擊受害者(目標)的利益或藉此勒索受害者(目標)。

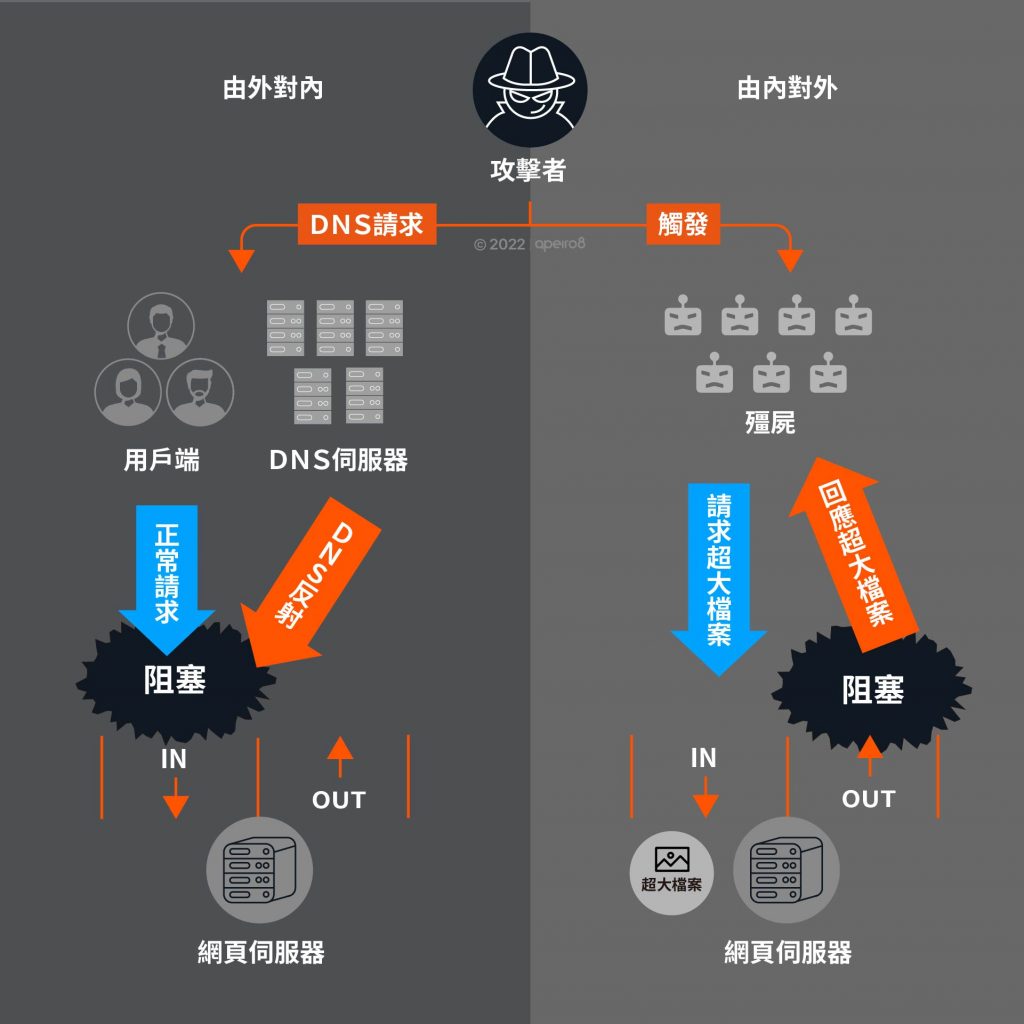

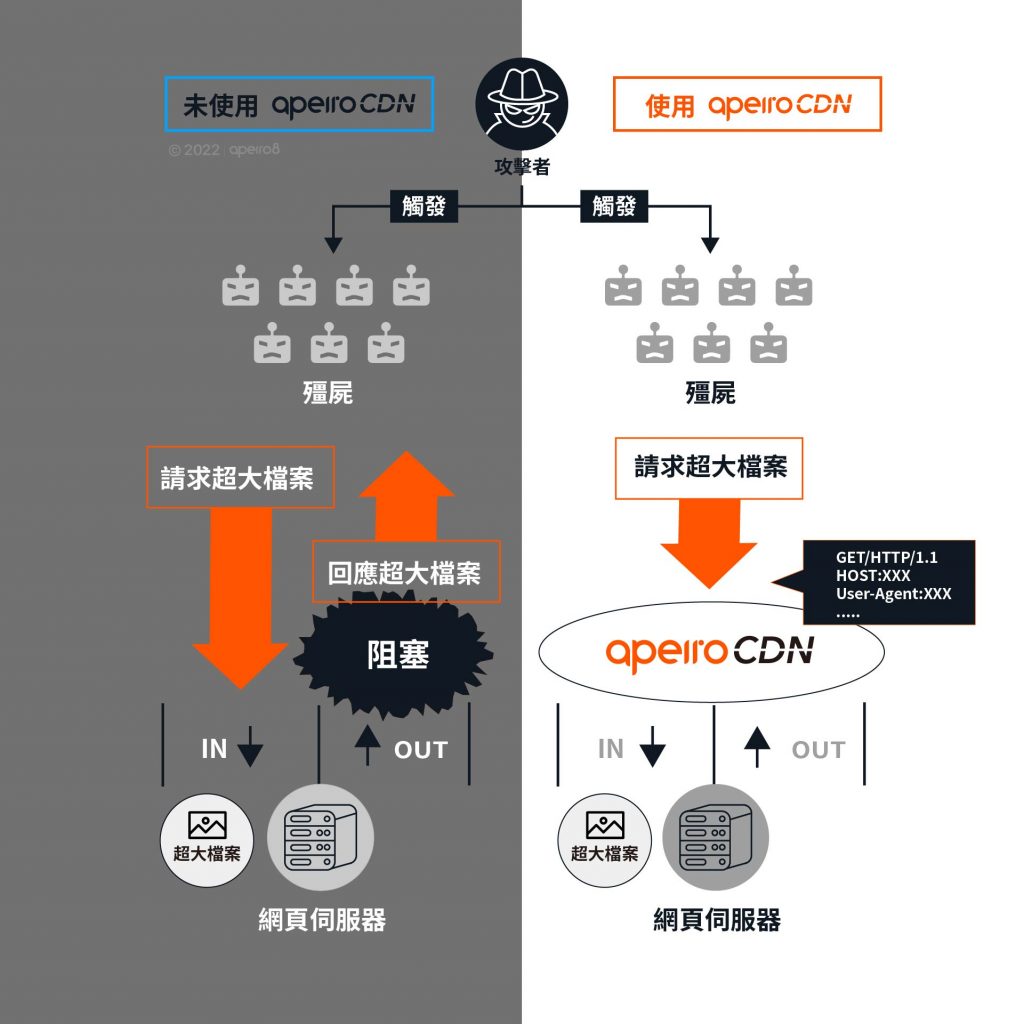

頻寬阻塞可分為兩個方向,一為利用大型封包,由外對內產生大量流量,另一種為利用大量請求服務網站上的特定物件(如背景圖),讓服務器由內對外回應大量流量,進而阻塞內對外的頻寬。

⬛ SOC託管:24/7技術支援,真人回覆;獨家回源優化,網站極速保證

⬛ 延伸閱讀:DDoS攻擊是什麼?6種DDoS解決方法,使用CDN省下資安成本

由外對內的阻塞攻擊,攻擊者多是利用受感染的殭屍設備,或是利用反射放大攻擊製造大量的流量,且多屬L3(如ICMP flooding)、L4(如DNS amplification attack),對於此類攻擊,要正面硬抗的話,需要付出大量的頻寬成本。

由內對外的阻塞攻擊,攻擊者多是利用受感染的殭屍設備發起大量請求,或是利用其他服務網站漏洞注入惡意的Java script程式,亦有可能自己架設較能吸引使用者長時間停留的網站(如免費線上電影或色情網站)再將惡意程式藏於其中,使用戶端成為殭屍,發送大量請求至受害目標,是種類似跳板的攻擊方式。

⬛延伸閱讀:這篇就夠!DDoS是什麼意思?有哪些類型?OSI對照!完全解析

如間諜活動般的「服務入侵攻擊」,專為竊取與串改資料

與大張旗鼓的服務阻斷攻擊不同,服務入侵如間諜活動一樣,需要盡可能的不被發現,因此利用繞過平台的安全驗證機制,達到侵入內部做資料竊取與竄改,如:SQL injection與XSS。

- SQL injection(SQL注入)攻擊,無須密碼就能登入他人帳戶

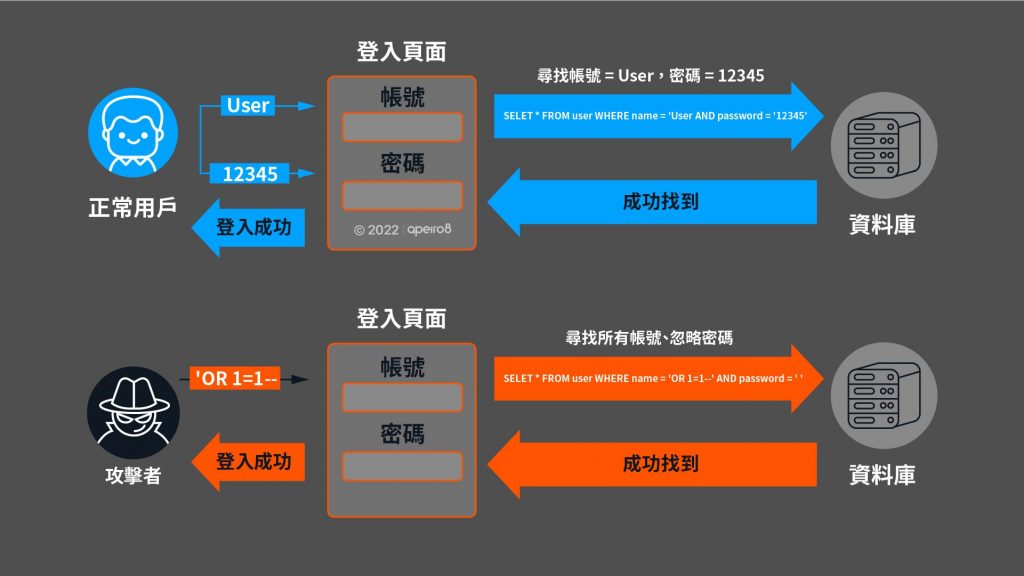

SQL injection為利用程式漏洞,在請求內加入SQL語法,進而嘗試撈出資料庫內的資訊或修改資料庫內容。如:網站頁面的登入頁面需要使用者輸入帳號、密碼,並將輸入的帳密向資料庫提出query如下:

SELECT * FROM user WHERE name =’username ‘ AND password = ‘ password’

(搜尋name=username並且password=password的紀錄)

但如果攻擊者在帳號的地方輸入 ‘OR 1=1 –,那該筆query就會是:

SELECT * FROM user WHERE name =”OR 1=1 — ‘ AND password = ‘ password’

(回傳所有name欄位)

如此,攻擊者可以不輸入密碼就登入頁面。

依照網站漏洞情況,除了跳過驗證,攻擊者還可能可以新增/修改/刪除資料庫內容,進而造成損失。

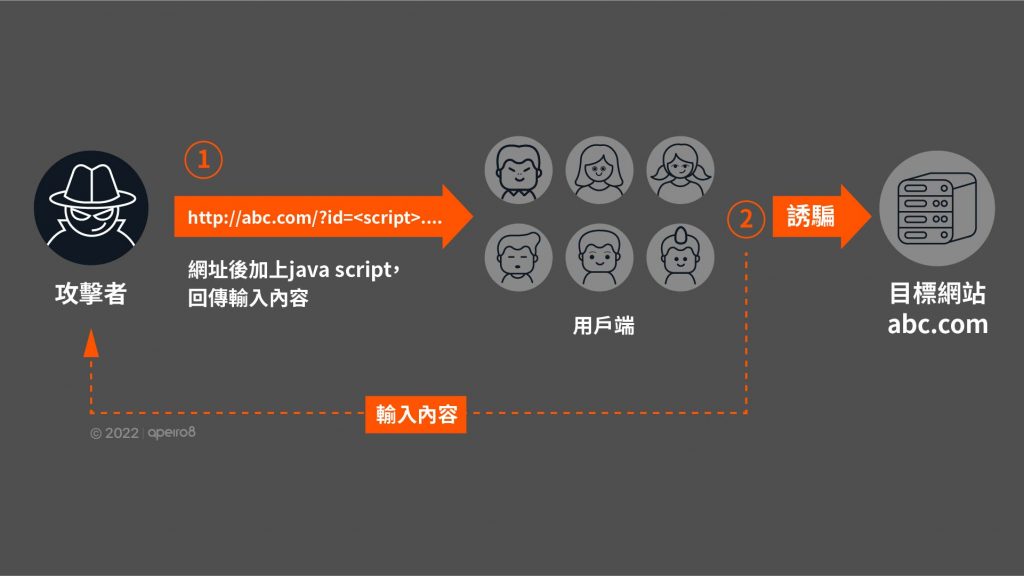

- XSS(cross-site scripting 跨網站指令碼)攻擊能冒名登入網站

針對使用者瀏覽器會執行的程式(如Java script)編寫惡意程式,再利用社交工程手法誘騙使用者存取內含惡意程式碼的網址,或利用網站漏洞注入攻擊的代碼,騙取使用者資訊或擷取cookie,就能假冒已登入的使用者進入目標網站。亦可如前文所述,讓用戶端對其他網站發動大量的請求以癱瘓受害目標。

⬛延伸閱讀:WAF是什麼(Web Application Firewall)?傳統防火牆不管用了?

WAF防火牆、CDN服務的防禦方式與策略

分散IP位置緩解L3/L4攻擊流量

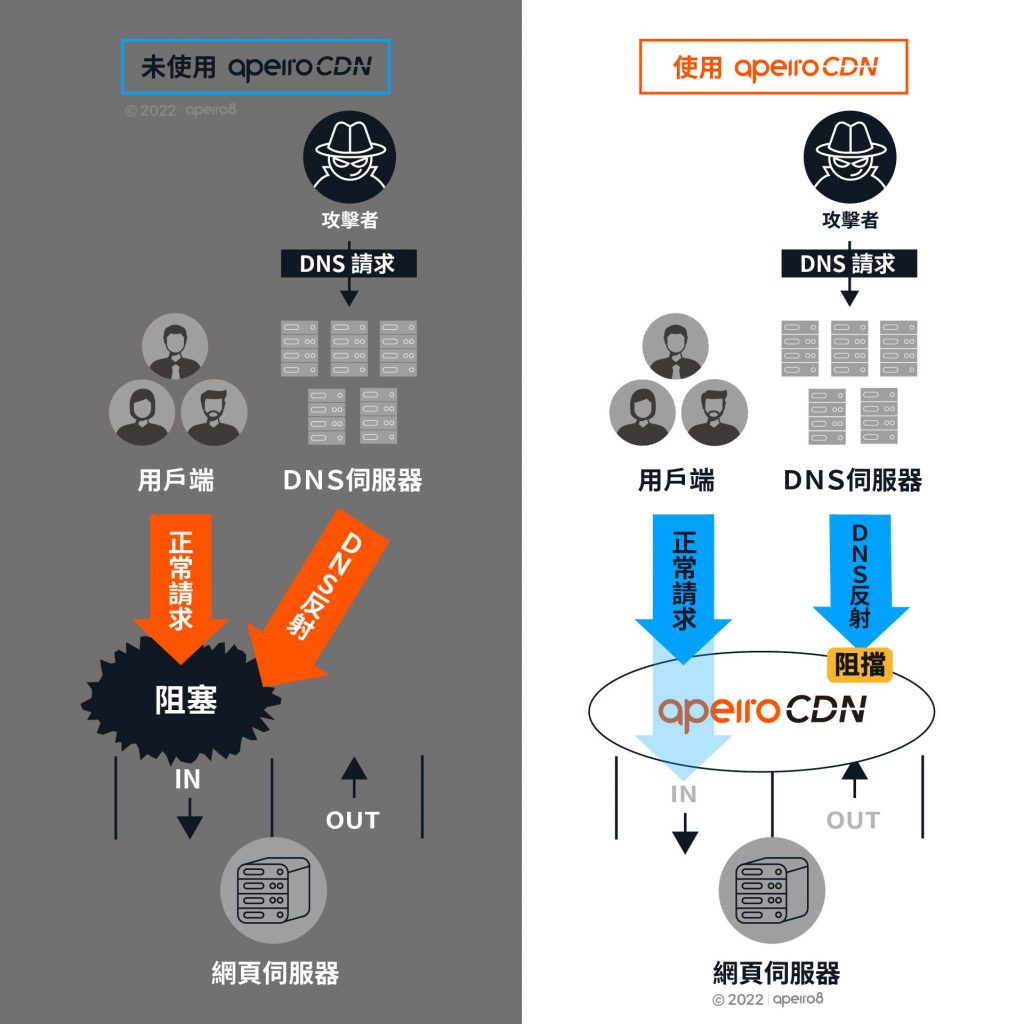

目前對於L3/L4類型的DDoS攻擊,最有效的緩解方式為化整為零,利用CDN提供商,將服務IP位置分散到不同地方,藉此分散攻擊流量。

阻擋L7攻擊先強化驗證,再設置WAF防火牆規則

對於L7的多請求攻擊,因每個服務提供商的網站都不盡相同,所以管理者還是需要利用WAF等系統來收集第7層資訊比對是否符合自己的網站行為,再判斷來者為正常使用者或是惡意攻擊。對於SQL injection或XSS這類型針對網站漏洞的侵入式攻擊,主要還是需要網站設計者針對加強對外頁面的驗證機制,再搭配伺服器前端設置WAF防火牆規則來避免可能的漏洞。

⬛延伸閱讀:網站趨勢!滿足速度、資安、一站式管理的 CDN 架構如何運作?

WAF防火牆規則活用,因應難以預測的攻擊型態

資安攻防一直是敵暗我明的戰爭,隨著網站服務不斷更新更符合使用者的喜好,資安防護也需時刻動態調整,很難單靠系統自動判斷。

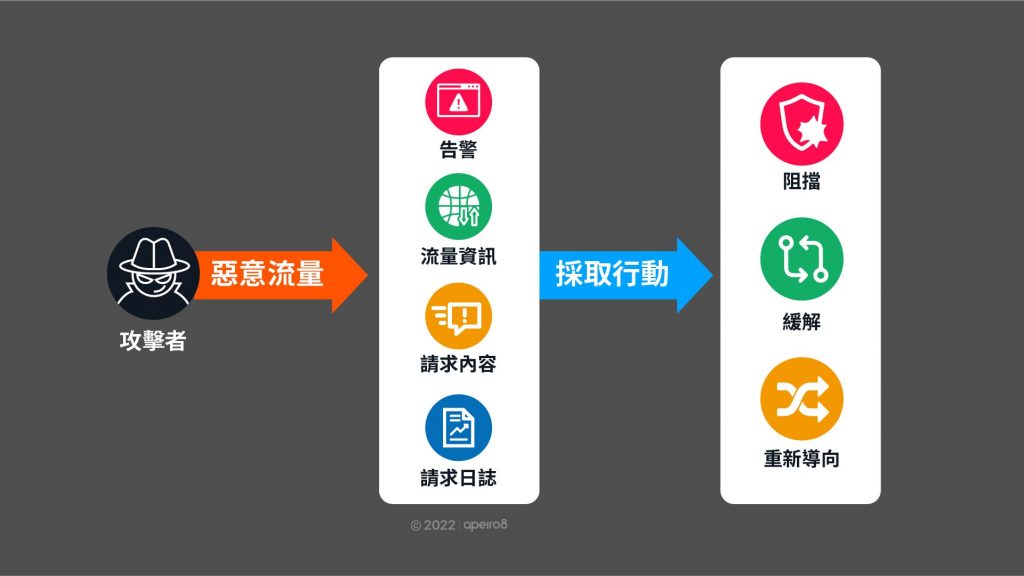

對於來襲的攻擊者,管理人員(CDN監控中心)需要依即時流量狀態與請求內容,分析來者是被當跳板的殭屍或是正常使用者,也需要除了直接一刀殺阻攔方式之外的其他緩解動作,盡可能在不影響服務的情況下減少攻擊壓力。

⬛延伸閱讀:殭屍網路猖獗,被動防守沒用!懂分析CDN Log才能預防!

WAF防火牆大幅降低誤攔率,多達十幾種可疑流量應對方式

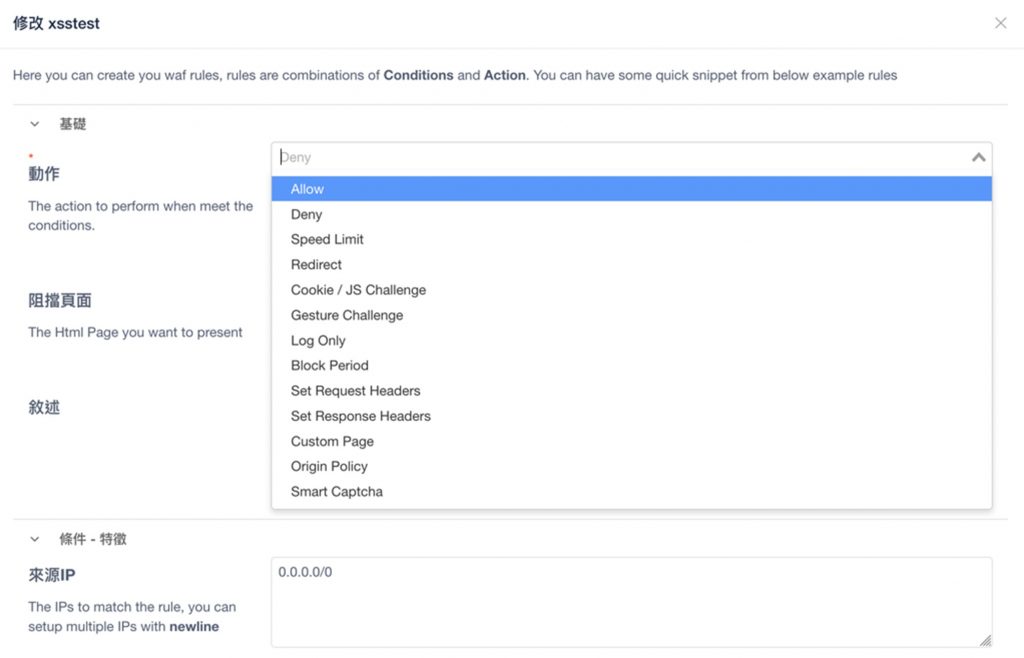

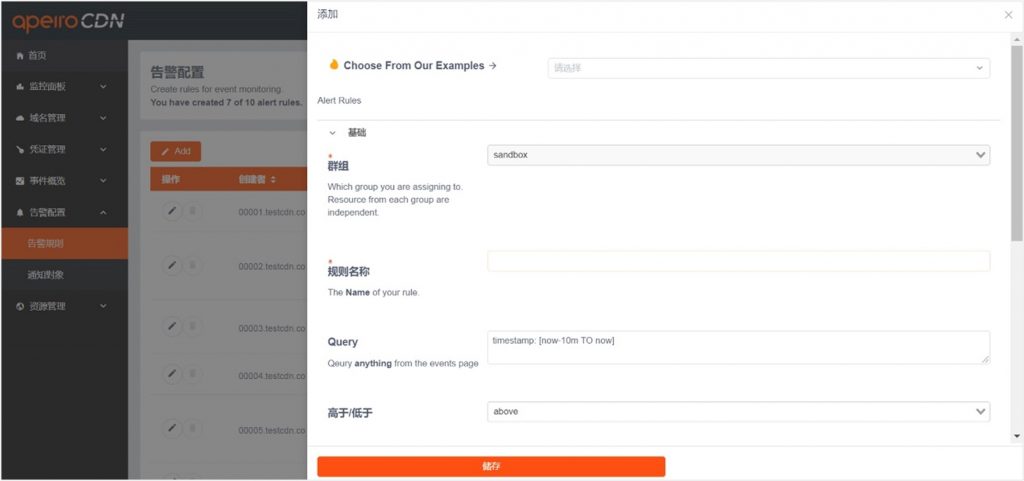

ApeiroCDN維運團隊依照長久的防護經驗,打造靈活且易於使用的WAF防火牆系統,能針對請求表頭、來源國家、頻率偵測等做客製化防守政策。

針對不同請求特徵,防守動作,提供了頻寬限制、block period(罰停時間)、客製回應等除了直接阻攔外的緩解手段,盡可能保持服務的可用性。

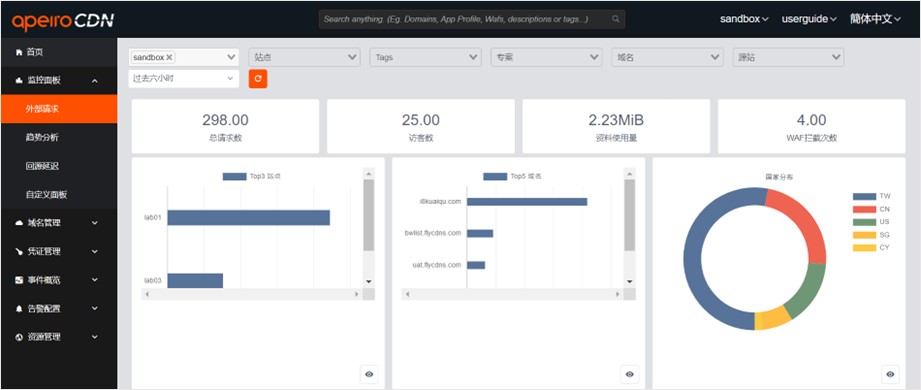

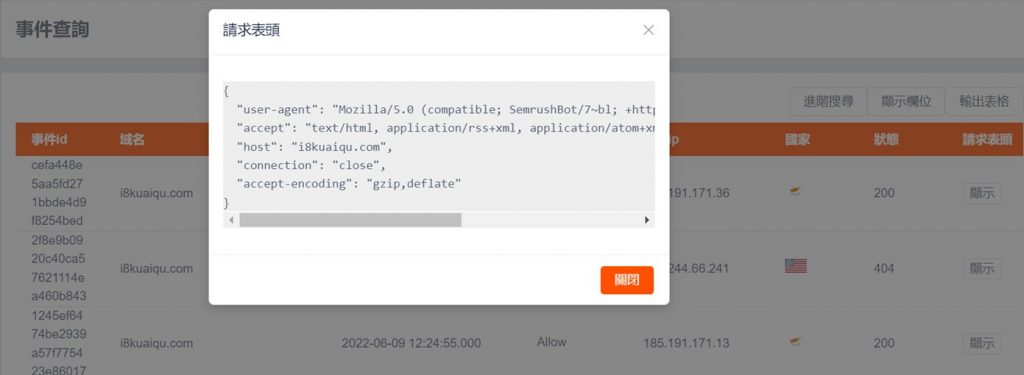

同時,ApeiroCDN也提供域名請求、來源IP與回應狀態碼的趨勢分析,針對源伺服器品質的回源延遲分析,與包含請求表頭的事件log查詢,並可依照log內容與觸發的閥值,做客製化的告警通知,提供管理者(CDN監控中心)完整的分析資訊,並時刻掌握服務狀態。

ApeiroCDN提供業界功能最完整,規則設置最靈活的WAF防火牆,幫助實現蔚為主流的「彈性」攻擊防禦策略,透過不同強度的阻擋,能將惡意流量對網站的影響降至最低。

除此之外,針對L3、L4 DDoS攻擊,ApeiroCDN配置Tb級清洗中心,能應付不限時間與規模的攻擊。更重要的是,ApeiroCDN 24/7資安中心全年全天候保證「真人即時通訊」,配合即時監控平台、日誌功能、靈活的WAF功能設置,專業人員能立即採取防禦行動。全方位的資安防禦,確保您的網站用戶總是享受最佳體驗。

⬛延伸閱讀:首創客製化CDN服務!台灣團隊Apeiro8滿足企業飆速與資安需求